Análisis de vulnerabilidades y ethical hacking

Nuestro servicio de Ethical Hacking simula ataques reales para identificar debilidades en tu infraestructura, aplicaciones Mobile y web, antes de que los ciberdelincuentes lo hagan.

Ethical Hacking en Infraestructura

Evaluamos redes, servidores, firewalls, dispositivos y sistemas operativos para detectar configuraciones inseguras, accesos no autorizados, vulnerabilidades de red y riesgos internos. Aplicamos metodologías como OSSTMM y NIST para garantizar una cobertura técnica completa. Las pruebas son realizadas en Caja negra, Caja blanca y Caja gris

Beneficios:

• Identificación de brechas críticas en el entorno físico y virtual.

• Prevención de intrusiones y ataques persistentes avanzados (APT).

• Fortalecimiento del perímetro digital y cumplimiento de estándares de seguridad

Ethical Hacking de Aplicaciones Móviles

Analizamos el código fuente, las comunicaciones, el almacenamiento local y los permisos de las apps en Android e iOS. Simulamos ataques en dispositivos reales para evaluar la seguridad en condiciones operativas.

Beneficios:

Protección de la experiencia del usuario y la integridad de la marca.

Detección de vulnerabilidades específicas del entorno móvil.

Validación de cifrado, autenticación y control de acceso.

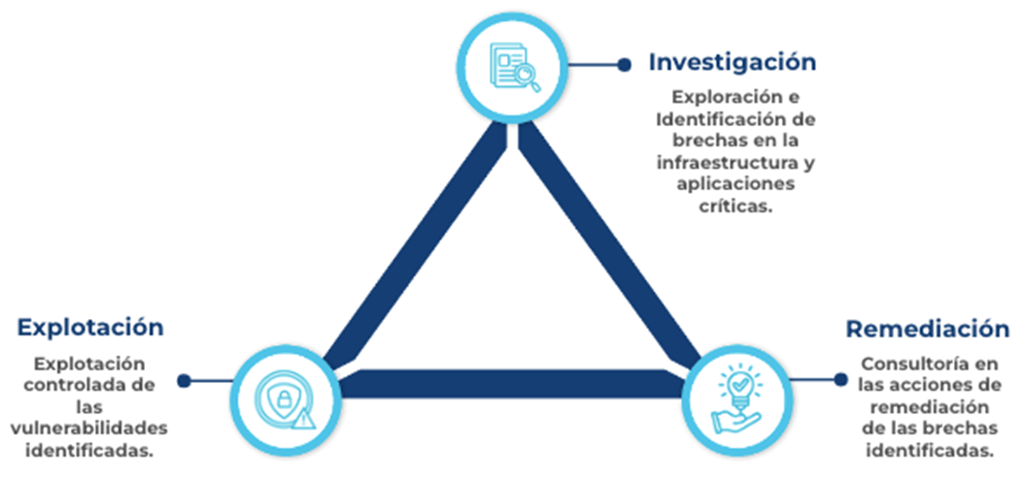

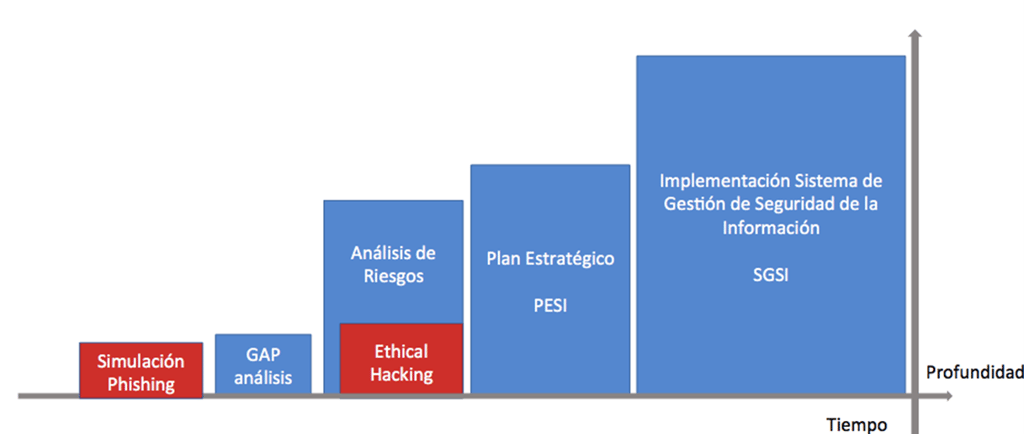

Estrategia

La estrategia de Up Connection integra 3 fases dentro de un ciclo de Vulnerability Assessment en un sistema triangular de Investigación, Explotación y Remediación.

Ethical Hacking de Aplicaciones Web

Realizamos pruebas de penetración basadas en OWASP Security Testing Guide para detectar fallos, vulnerabilidades de autenticación, inyecciones de código, exposición de datos sensibles y errores de configuración.

Beneficios

Protección de datos confidenciales y credenciales de usuarios.

Validación de la seguridad en el ciclo completo de desarrollo (DevSecOps).

Reducción del riesgo reputacional y cumplimiento normativo (GDPR, PCI-DSS)

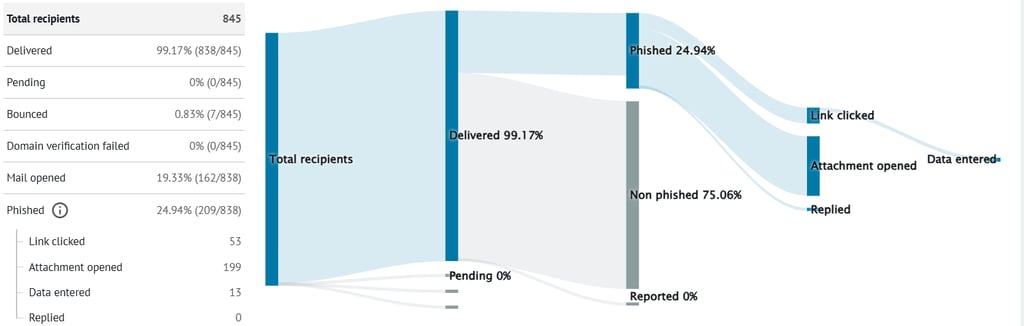

Entrenamiento en Campañas Phishing y Security Awareness

Nuestras campañas de phishing ético simulan ataques reales de ingeniería social para evaluar el nivel de conciencia y preparación de tus colaboradores frente a amenazas digitales. Recuerda que el eslabón más débil en la seguridad de una empresa es el factor humano.

A través de correos electrónicos diseñados estratégicamente, medimos la capacidad de tu equipo para identificar y reaccionar ante intentos de suplantación, robo de credenciales y fraudes digitales.

Métricas claras:

tasa de clics, aperturas, reportes y respuestas.Recomendaciones y charlas basadas en resultados.

Charlas de concienciación de la seguridad participativas.

Beneficios

Permite probar el conocimiento en seguridad de los empleados contra la ingeniería social, así mismo conocer su progreso.

Permite probar lo que podría suceder con tu organización antes de que los piratas informáticos intenten un ataque por email.

Enseña al empleado estrategias para detectar correos, reduciendo riesgos en la organización.

Contamos con charlas de concienciación adaptadas a las necesidades de las organizaciones como Ingeniería social, Ransomware y Phishing.

Agendemos una reunión para conocer tu caso y así diseñamos una estrategia enfocada en tu organización

Consultoría en Seguridad de la Información

Nuestro servicio de consultoría está orientado a acompañarte en todo el ciclo de seguridad: desde el diseño inicial, pasando por la implementación técnica, hasta la optimización continua de tus controles y políticas.

Diagnóstico de madurez en seguridad: Evaluamos el estado actual de tu infraestructura, procesos y cultura organizacional.

Diseño de arquitectura de seguridad: Creamos un modelo adaptado a tus necesidades, alineado con estándares internacionales ISO 27001:2013 / NIST Framework e ISO 27032:2012 / estándar PCI DSS /Modelo de Seguridad y Privacidad de la Información- MSPI.

Análisis y valoración de activos de información,

Identificación de amenazas y vulnerabilidades bajo metodología a la medida para la evaluación de riesgos de seguridad de la información.Definición del marco de gestión para el cumplimiento de los controles.

Optimización continua: Revisión periódica de riesgos, actualización de políticas, procesos, controles, capacitación de equipos y simulaciones de respuesta ante incidentes.

Beneficios:

Cumplimiento normativo (ISO 27001, GDPR, PCI-DSS, entre otros).

Reducción de riesgos operativos y reputacionales.Protección de datos sensibles y propiedad intelectual.

Mayor confianza de clientes, socios y entes reguladores.

Alineación estratégica entre tecnología, procesos y personas.

Fortalecimiento de la cultura de ciberseguridad.

Agendemos una reunión para conocer tu caso y así diseñamos una estrategia enfocada en tu organización

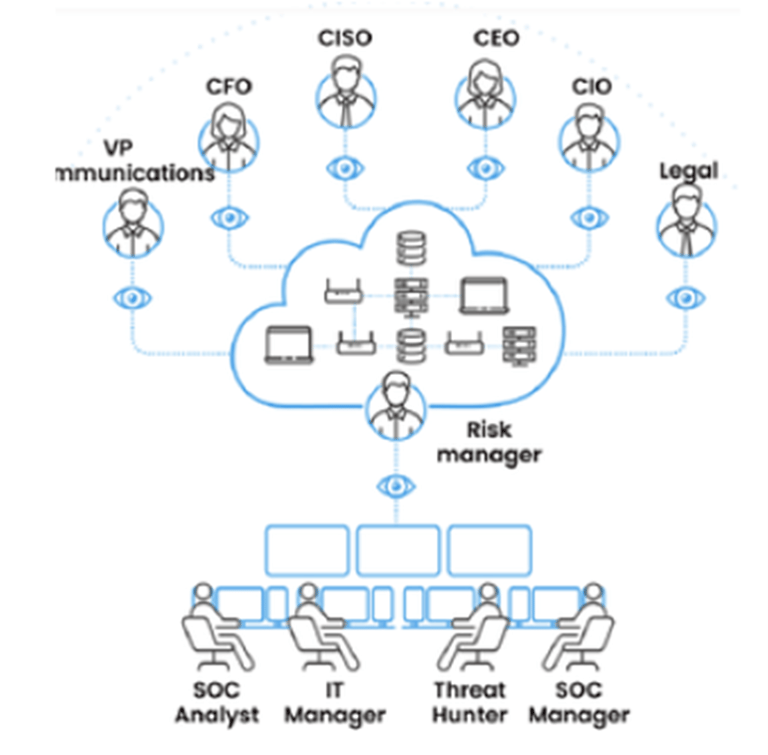

Simulación de crisis cibernética

Valida que tan preparada está tu organización en caso de que enfrente una crisis cibernética antes de que realmente ocurra. Prueba tu plan de incidentes y comprueba si funciona.

Uso de la herramienta TTX ( Table top Exercice) lo cual permite plantear de manera realista simulaciones críticas a las que deben responder los equipos por medio de correo electrónicos.

En el ejercicio participan diferentes roles que deben responder de forma colaborativa a los diferentes injects dados durante el ataque a nivel técnico y ejecutivo.

Ejercicios de simulación acordes a las necesidades de cada organización.

Beneficios:

Cumplimiento normativo (ISO 27001, GDPR, PCI-DSS, entre otros).

Reducción de riesgos operativos y reputacionales.Protección de datos sensibles y propiedad intelectual.

Mayor confianza de clientes, socios y entes reguladores.

Alineación estratégica entre tecnología, procesos y personas.

Fortalecimiento de la cultura de ciberseguridad.

Agendemos una reunión para conocer tu caso y así diseñamos una estrategia enfocada en tu organización